Shai-Hulud-Wurm trifft TanStack- und Mistral-Pakete

12. Mai 2026

Eine neue Shai-Hulud-Welle kompromittierte signierte npm- und PyPI-Pakete. Für Entwickler zählt jetzt nicht nur Signaturprüfung, sondern auch Verhaltenskontrolle und Credential-Rotation.

Worum es geht

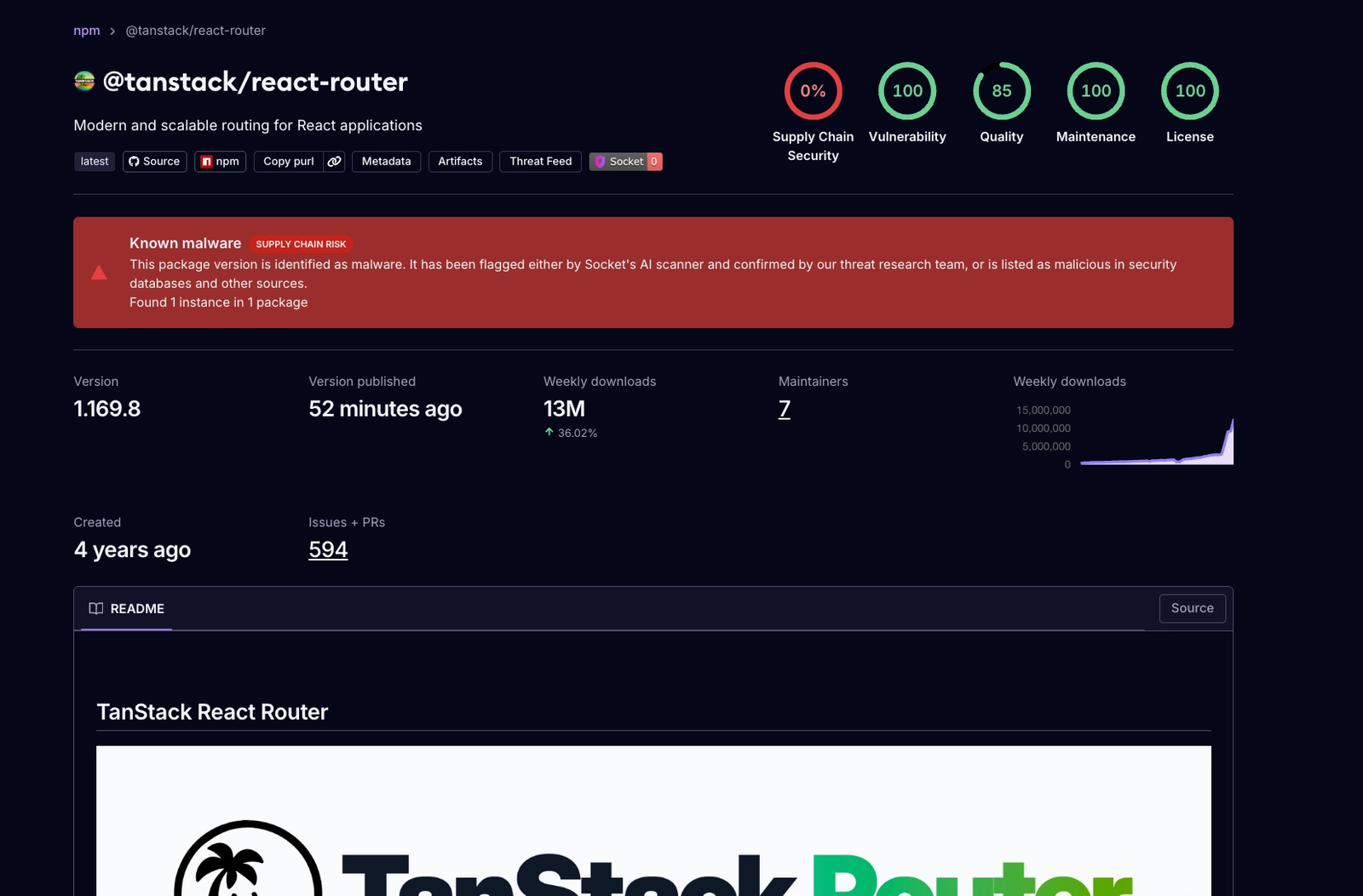

Am 12. Mai 2026 meldeten mehrere Sicherheitsanbieter eine neue Welle des Shai-Hulud-Supply-Chain-Angriffs. Betroffen waren unter anderem Pakete aus dem Umfeld von TanStack, Mistral AI, Guardrails AI, UiPath und OpenSearch. Das ist keine normale Malware-Meldung, weil die schädlichen Versionen teilweise über legitime CI/CD-Wege veröffentlicht wurden und dadurch vertrauenswürdig aussahen.

Der Kern der Geschichte: Einige kompromittierte Pakete trugen gültige Provenance- und Signaturhinweise. Für Entwickler konnte die Installation daher so aussehen, als komme sie sauber aus der offiziellen Lieferkette. Genau das macht den Vorfall relevant für jedes Team, das heute mit npm, PyPI, GitHub Actions und KI-Coding-Tools arbeitet.

Was Shai-Hulud tatsächlich macht

Die Berichte beschreiben einen selbstverbreitenden Credential-Stealer. Nach der Installation sucht der Schadcode nach Zugangsdaten: GitHub-Tokens, npm-Publish-Tokens, Git-Credentials, AWS- und Kubernetes-Secrets, Vault-Tokens, SSH-Schlüssel, .env-Dateien sowie Konfigurationen von Entwicklerwerkzeugen wie Claude Code und VS Code.

Laut BleepingComputer, Socket, Aikido, Snyk und weiteren Analysen wurden je nach Zählweise mehr als 160 bis über 400 kompromittierte Paket-Artefakte beobachtet. TanStack selbst beschreibt in seinem Post-mortem eine Kette aus riskantem pull_request_target-Workflow, GitHub-Actions-Cache-Poisoning und OIDC-Token-Diebstahl aus Runner-Speicher. Das Ergebnis waren 84 schädliche Versionen in 42 TanStack-Paketen mit gültigen Attestierungen.

Warum das wichtig ist

Viele Teams behandeln signierte Pakete, Provenance und SLSA-Attestierungen als wichtige Vertrauenssignale. Der Vorfall zeigt: Diese Signale sind notwendig, aber nicht ausreichend. Wenn ein Angreifer die legitime Build- und Release-Pipeline missbraucht, kann auch eine formal korrekte Signatur auf eine schädliche Version zeigen.

Für KI-Teams ist der Fall doppelt unangenehm. Erstens tauchten Mistral-nahe Pakete und AI-Developer-Tools im Umfeld der Kampagne auf. Zweitens zielt der Stealer ausdrücklich auf moderne Entwicklungsumgebungen, in denen Coding-Agenten, IDE-Hooks und CI/CD-Secrets eng zusammenliegen. Wer einem Coding-Agenten breite Projekt- und Shell-Rechte gibt, vergrößert die Schadensfläche solcher Paketangriffe.

Einfach erklärt

Stell dir eine Werkstatt vor, in der Ersatzteile nur angenommen werden, wenn sie im Originalkarton mit echtem Siegel ankommen. Shai-Hulud zeigt: Wenn jemand kurzzeitig Zugang zur echten Verpackungsmaschine bekommt, kann er gefährliche Teile in echte Kartons legen. Das Siegel ist dann nicht gefälscht, aber der Inhalt ist trotzdem gefährlich.

Deshalb reicht es nicht, nur auf das Siegel zu schauen. Man muss zusätzlich prüfen, was das Teil nach dem Einbau tut: ob es plötzlich Schränke öffnet, Schlüssel kopiert oder andere Maschinen umbaut.

Praktisches Beispiel

Ein SaaS-Team mit 35 Entwicklern aktualisiert täglich Abhängigkeiten über automatisierte Pull Requests. Ein Entwickler testet eine neue Version eines UI-Router-Pakets lokal. Beim npm install liest der Schadcode Tokens aus GitHub Actions, einen Cloud-Testzugang und lokale .env-Dateien aus.

Wenn das Team Glück hat, blockt ein Egress-Filter die Exfiltration zu verdächtigen Domains. Wenn nicht, muss es alle betroffenen Tokens rotieren, CI-Jobs prüfen, Entwicklergeräte nach Persistenz durchsuchen und Lockfiles auf schädliche Versionen zurückdrehen. Aus einem scheinbar kleinen Paketupdate wird so ein Incident über mehrere Tage.

Einordnung und Grenzen

- Nicht jede TanStack-, Mistral- oder npm-Installation ist automatisch kompromittiert. Entscheidend sind konkrete Paketnamen und Versionen aus den Anbieterlisten.

- Die Quellen zählen Artefakte unterschiedlich. Deshalb ist eine Spanne seriöser als eine einzige absolute Zahl.

- Signaturen bleiben sinnvoll. Der Fehler wäre, sie als alleinige Sicherheitsgrenze zu betrachten. Teams brauchen zusätzlich Lockfile-only-Installs, Paket-Allowlisting, Verhaltensanalyse, Secret-Scanning und begrenzte CI-Rechte.

SEO- und GEO-Schlüsselbegriffe

Shai-Hulud, TanStack, Mistral AI, npm supply chain attack, PyPI malware, GitHub Actions OIDC, SLSA provenance, developer secrets, Claude Code hooks, software supply chain security

💡 Im Klartext

Ein Paket kann heute echt signiert sein und trotzdem schädlich sein, wenn die echte Build-Pipeline gekapert wurde. Teams müssen deshalb nicht nur die Herkunft prüfen, sondern auch Verhalten, Secrets und CI-Rechte begrenzen.

Wichtigste Erkenntnisse

- →Shai-Hulud traf am 12. Mai 2026 erneut npm- und PyPI-Ökosysteme.

- →Einige schädliche Pakete wirkten durch gültige Provenance-Signale vertrauenswürdig.

- →Der Schadcode suchte gezielt nach Entwickler- und CI/CD-Secrets.

- →Betroffene Teams sollten Versionen prüfen, Secrets rotieren und Persistenz in IDE-Hooks suchen.

- →Signaturen müssen durch Verhaltensanalyse und restriktive CI-Rechte ergänzt werden.

Häufige Fragen

Sind alle TanStack-Pakete betroffen?

Nein. Entscheidend sind die konkret gemeldeten Paketnamen und Versionen. Teams sollten die Listen der Sicherheitsanbieter gegen ihre Lockfiles prüfen.

Warum helfen Signaturen hier nicht vollständig?

Weil der Angriff legitime Veröffentlichungswege missbrauchte. Eine Signatur kann bestätigen, dass ein Paket über die erwartete Pipeline kam, aber nicht allein, dass der Inhalt harmlos ist.

Was ist die wichtigste Sofortmaßnahme?

Betroffene Versionen identifizieren, Secrets rotieren, CI/CD-Logs prüfen und Entwicklergeräte auf Persistenz in IDE- oder Agent-Hooks untersuchen.